採訪丨思科解讀後疫情時代網絡安全的彈性防禦

思科聯天下 2023-04-04 17:01 發表於北京

以下文章來源於維端網 ,作者吳紫磨

作者:維端網 吳紫磨

不謀全局者不足謀一域,

不謀萬世者不足謀一時。

不知不覺之間,互聯網誕生已逾半個世紀,在新時代的普通人看來,它已經成為無可爭議的基礎設施。而從各類企業的視角審視,這套看上去平穩運轉的體系卻時刻面臨著安全方面的威脅與挑戰。在多雲環境逐漸走向普及的今天,各類新威脅和潛在風險每時每刻都在對安全防護體系形成新的考驗。

不謀全局者不足謀一域,不謀萬世者不足謀一時。

唯有站在系統性的思維角度上,正確認識自身和外部環境的發展特點,知己知彼,協調內部的各類安全防護關係與策略,才能有的放矢,在持續變幻的網絡發展形勢中保護企業自身的切身利益,減少各類安全事件帶來的損失。

那麼,後疫情時代,企業將面臨怎樣的安全形勢挑戰,又可能從怎樣的認識中汲取經驗,指導未來的網絡安全防禦呢?對此,思科公司提出了自己的系列剖析和解決方案。

2023 年 3 月 22 日,思科發布了一份名為《思科網絡安全就緒指數:混合環境中的安全彈性》的報告。報告中結合後疫情時代的企業混合辦公環境,對企業在網絡安全方面的事實現狀進行了深度研判。

圍繞這份報告,思科大中華區副總裁、安全事業部總經理卜憲錄談到了自己對於多雲環境下網絡安全形勢現狀和趨勢的理解——

目前企業在網絡安全方面面臨三大挑戰:

第一,網絡攻擊不斷增加。根據實際調查,62% 的企業承認在過去的一年中遭受過網絡攻擊。而從實際的企業生態來看,這一數字其實還很保守,難以把一些對網絡安全認識不充分或對現狀存在顧慮的企業情況包含進來。

第二,各類企業正在向雲端遷移,面臨越來越複雜的混合雲和多雲架構。在多雲落地的過程中,企業並非從本地環境下簡單直接轉變為混合雲、多雲架構。其間,網絡架構的演變部署存在逐步過渡的演變階段。各類企業會不斷暴露出自身存在的安全缺陷,被攻擊的範圍也會逐步擴大。

第三,混合辦公仍然是新時期的企業運作常態,是諸多企業標準配置的典型工作模式。混合辦公模式下,任何人能夠隨時隨地,以任意設備接入任何應用和數據,導致被攻擊面成倍擴大,遭到攻擊的數量頻次也會大幅度增加。

圍繞這三大挑戰,結合不同時間環境下的企業狀態,卜憲錄總結思科視角下的企業安全形勢變化趨勢。

在過去的典型安全形勢下,企業的安全部署由簡單、清晰、邊界層次設置非常明確的架構來完成。在後疫情的多雲環境下,基於多雲的龐大數字接入節點,包括傳統的辦公設備和非典型的移動智能設備、遵循物聯網併入的智能辦公設備、管理設備在內,龐大的設備數量正在對企業的這種傳統安全架構形成強烈的衝擊。

這是新時期基於設備情況的端到端的直接考驗,與此同時,包括人工智能發展在內的各類新型網絡安全挑戰也在飛速擴展當中。對此,卜憲錄表示,面臨指數級擴大的威脅,企業正在改變自己的網絡安全指導思想,化全面防禦為重點防禦,將試圖防禦“一切”攻擊的策略更改為盡可能減少威脅事件能夠影響到的系統層級,降低風險事件發生以後產生的系列損失的組織策略。新時期的安全形勢之下,防患於未然已經無法防住“所有”威脅,有鑑於此,企業的安全防禦,更應重視一旦攻擊和威脅發生,企業該如何做到及時有效應對,能在多快的時間內、多大的程度上迅速恢復運營,並使運營保持正常水準,將損失控制在最小範圍。這背後的邏輯也正是思科提出的“網絡安全彈性”理念的基礎。

思科在去年 12 月發布的另一個《安全成果研究報告》顯示,安全彈性是企業高管最關心的問題,排在第一位。調查顯示,62% 甚至更高的網絡安全事件會影響安全彈性,96% 的安全高管們最關心的就是企業安全彈性的能力。

在維端網看來:

各類挑戰也許會帶來新的危機,也能引入更多的積極因素。靈活審慎,實事求是理應成為所有企業都遵循的實踐原則。面對網絡安全的新形勢,思科提出以減少損失、減少後續影響和二次傷害為核心的安全防護思想,是遵循技術發展規律和社會運轉規則的務實舉措。在技術發展的不同階段,企業主體理應對自己所處的環境和自身的利益邊界進行深入的考察和認識,盡量避免提出不切實際的目標,浪費過多的資源,而應該從實際利益出發,構築屬於自己的彈性防御前沿陣地。

網絡安全就緒指數與中國企業

《網絡安全就緒指數》報告針對企業應對當前網絡威脅時保持網絡安全彈性的就緒程度進行了評估。評估指標涵蓋了構成必要防禦的五大核心支柱:身份、設備、網絡、應用負載,以及數據,並包含了支柱中的 19 個不同的解決方案。

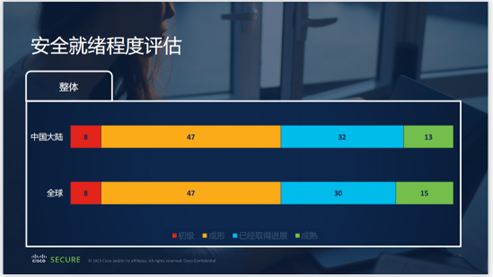

該報告係由獨立第三方機構進行的雙盲調查,調查涵蓋了 27 個市場的 6700 名私營企業中的網絡安全管理者。借網絡安全部署階段的具體表現,調查憑將這些企業劃分為四個依次提升的就緒程度:初級、成形、已經取得進展、成熟,不同階段都有相應的分值。

網絡安全就緒這一概念的提出具備十分現實的利害背景,在調查過程中,有 87% 的中國大陸地區受訪者預計,網絡安全事件將在未來 12 到 24 個月內乾擾他們的業務。沒有做好準備的代價可能是慘重的,因為 57% 的受訪者表示他們在過去一年內發生了網絡安全事件,59% 的受影響企業表示至少損失了 50 萬美元。這一方面凸顯了網絡安全事件發生的普遍性,另一方面也反映出企業主體在新時期在安全防護方面的脆弱性,企業也充分認識到了這種脆弱,萌發出強烈的憂患意識,冀圖快速改變這一不利態勢。

報告披露了相關的調查結果,調查顯示,全球範圍內有 15% 的企業正處於網絡安全就緒評估的成熟階段,而在中國相關領域範圍內,這一數字是 13% 。整體來看,處在不同階段客戶的百分比差距並不大,超過一半的客戶都認為自己處在初級(佔比 8% )或者成形(佔比 47% )的階段。在整體趨勢上考量,中國企業和全球企業各個階段比例非常接近。

結合報告數據,思科認為互聯網本身並不存在界限,日益增長的安全攻擊和威脅均來自於全球各地。全球企業和中國企業的安全就緒指標很接近,沒有本質上的區別。客戶面臨的困難和挑戰基本趨同。

報告著重考察的五大領域內,中國企業在整體上表現出同全球幾乎一致的趨勢。以五大領域內風險最大的身份驗證領域為例,全球企業中有 58% 對自己的評估是不夠成熟,而中國企業的對應數字是 55% 。

如何評估中國企業在多雲環境下面臨網絡安全形勢的特殊性?對此,思科方面提出了一些自己的判斷。中國企業無論在國內還是國際環境中面臨的安全形勢在整體上是一致的。中國企業在逐步走向全球的過程當中,可能會面臨一些獨特的挑戰。這些挑戰並非由技術本身帶來,而是更多體現在中國企業在出海過程中對當地法律法規熟悉程度差別,對海外人才和本地生態系統、服務落地等方面基於國別的差異性上。中國企業出海獲得了不菲成績,進步巨大,也擁有基於技術為內核的安全認知和改進能力。

對此維端網認為:

經歷數十年的飛速發展,中國企業的成長階段已經度過了稚嫩期,在各方面的成熟度上都可同國際同類企業一較短長。在高技術時代,環球同此涼熱,技術帶來的威脅與風險,並不會局限在一國一地,將會是所有有志於改變生活、改造世界的企業所共同面臨的掣肘。中國企業也許在思想觀念上還有一些基於本土的特定傾向,但這些不會構成企業安全的特殊瓶頸。中國企業在新型網絡安全方面可能具備的特殊性,主要不會體現在技術與自身的架構方面,而是更多會出現在跨國拓展的文化、法律等其他軟性交互層面。

圖片

五大維度 七種因素 共塑安全防禦彈性前沿

圖片

通過系列詳實的考察分析,在指導全球企業提高網絡安全就緒能力,以多重方式應對後疫情時代網絡安全新型威脅方面,思科提出了自己的系列方法論。

從自身的技術角度出發,思科提出從用戶身份、設備安全、網絡安全、雲應用和數據這五個層面分成三大類別,幫助客戶提升構建安全彈性的能力。

基於專業能力的長板,思科在網絡安全方面發布了自己的專屬技術方案,包含入侵檢測(與 XDR 相關)、VPN 網關和多雲及數據中心策略等三個方面。

授人以魚不如授人以漁,尤其重要的是,從企業用戶角度出發,思科總結出了企業應該著重關注的五大維度和七種因素。五大維度是指企業用戶應該著重關注的五種安全彈性建設角度。七種因素來自思科歸納的成功企業與落後企業的控制變量對比,思科將在安全防護中獲得較高表現的前 10% 頭部企業所體現的關鍵成功因素進行了匯總,歸納條數為七。

對企業來說,應予著重關注的五大維度包括:

◆要能夠可視化監測整個網絡安全的基礎架構。

◆要有預測的能力。

◆優先處理最重要的事情,其中包括持續的 “零信任” 評估,基於風險的分析等。

◆在關鍵的領域縮小差距。企業所處的網絡環境和外界攻擊與威脅也在隨時變化,沒有企業有足夠多的預算和足夠大的團隊在所有方面齊頭並進。

◆快速恢復,要求企業在自動化方面進行建設,提高恢復能力。

對企業來說,應該著重進行學習參照的七種因素包括:

第一:安全防護建設應獲得企業高管的強力支持。

第二:企業應該系統性培養全局的安全文化。

第三:進行安全建設的資源儲備。

第四:簡化混合雲環境。

第五:最大程度採用 “網絡安全零信任” 策略

第六:擴展網絡安全檢測和響應能力。

第七:將安全防護擴展到網絡邊緣。

此外,在AIGC 人工智能領域,以ChatGPT 為代表的新型人工智能殺手級應用正在改變網絡安全的現實。對此,思科研判人工智能將從攻與防兩個方面帶來影響。一方面,人工智能的普及降低了發起網絡安全威脅的門檻,從頻次、規模和復雜程度上對既有的網絡安全體系構成了挑戰;另一方面,人工智能也從技術上為企業提供了更好地防護手段,更加有利於企業的安全體系走向成熟。在人工智能大發展的形勢下,企業應該做到以不變應萬變,夯實基本,提升企業安全彈性的能力。

維端網總結:

思科發布的《網絡安全就緒指數》報告,使用了嚴謹而符合實際的調查手段,為當下的網絡安全環境提供了科學而深入地觀察視角,從技術和思想意識等多個方面為企業用戶進行了符合現實的剖析,其提出的指導方針,具備很高的現實意義。

此外,思科的技術實力有目共睹,思科主張的“網絡安全彈性”概念,有著堅實的技術方案作為支撐。對企業來說,“網絡安全就緒指數”是認識自身和外部世界的良好參照,而“網絡安全彈性”的前沿陣地,有賴於思科這樣的技術廠商幫助實現。