思科联天下

作者:Omri Guelfand

Cisco VP, Product Management

《2023 年全球網路趨勢報告》系列部落格文章(一)

IT 理念正經歷一場重大轉變。

這種轉變是從相互獨立的網路和安全運維孤島、工具和管理控制面板,轉變為基於以雲端為中心的運維模式融合策略、技術、工具和維運工作流程。

在這場轉變過程中,安全存取服務邊緣 (SASE) 成為安全多雲存取的首選融合架構。 我們的《2023 年全球網路趨勢報告》發現,在 2577 名來自世界各地的受訪者中,47% 的受訪者計劃在 2025 年前採用 SASE 模式連接分行和遠端客戶端。

然而,並非所有 SASE 都一般無二。 SASE 主要以服務的形式提供,可以作為一組模組化或分散化的元件進行部署,以單獨的軟體定義廣域網路(SD-WAN)、新一代防火牆(NGFW) 和其他安全解決方案構成基於雲端的安全 服務邊緣(SSE)。 或者,SASE 也可以作為統一的預先整合軟體即服務(SaaS) 提供,讓管理員能夠透過高度簡化和統一的方式來實現SASE 環境,並管理員工對應用程式的端到端安全多雲訪問,擺脫員工辦公 位置帶來的限制。

為什麼說網路與安全融合是一種致勝策略? 如何在分散化、模組化和統一 SASE 解決方案之間做出抉擇? 下文給了答案。

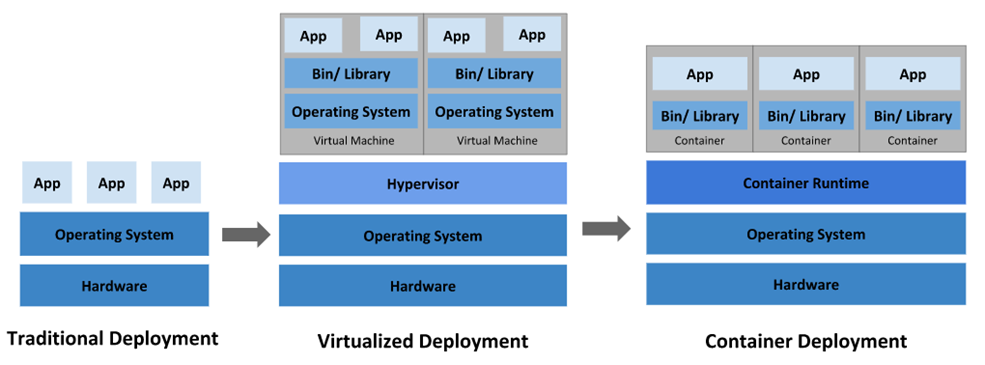

目前狀況的由來

長久以來,為了應對各種網路威脅,組織已經增添了許多單點安全產品。 隨著雲端技術的採用不斷增加並因此使敏捷性和彈性得到保證,組織開始將更多應用程式從傳統資料中心遷移到私有雲、公有雲和 SaaS,導致環境高度分散。 除此之外,現今分散式混合辦公員工使得傳統的邊界不復存在,在這種超分散式 IT 環境中,受攻擊面急劇擴大。 顯然,基於邊界的傳統解決方案已不敷使用。

此外,根據《2023 年全球網路趨勢報告》的數據,51% 的受訪者認為技能差距是所在組織在使用雲端原生技術時面臨的主要挑戰。 根據 Gartner 的數據,到 2025 年,這種人才短缺加上人為錯誤,可能是造成半數以上重大網路安全事件的原因。

網路與安全融合與統一 SASE

將網路和安全領域融合可提供每個連接的端到端視覺性,讓這兩個領域的管理員齊心協力地優化應用體驗。 整合的工具和集中的控制面板能夠提高效率並增進協作。 每次使用者體驗的流量資料都能輕鬆獲取,可以消除可視性差距並縮短平均修復時間 (MTTR)。

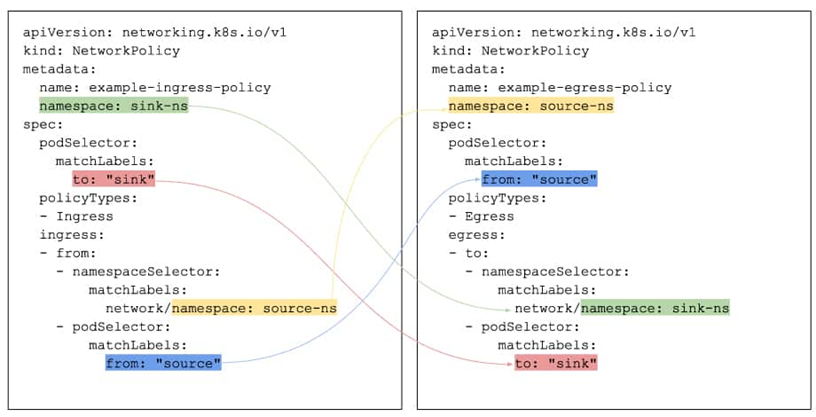

SASE 能夠提供這樣的融合環境以及集中的統一管理,是一種從根本上簡化安全性和網路運維的方式(圖 1)。 Gartner 將其定義為提供整合網路與安全即服務的多層面解決方案。 其功能包括 SD-WAN、安全性 Web 閘道 (SWG)、雲端存取安全代理程式 (CASB)、NGFW 和零信任網路存取 (ZTNA)。 SASE 支援分公司、遠端員工和本地安全存取使用案例。

圖 1. SASE 協助實現網路和安全運維的融合(點擊放大)

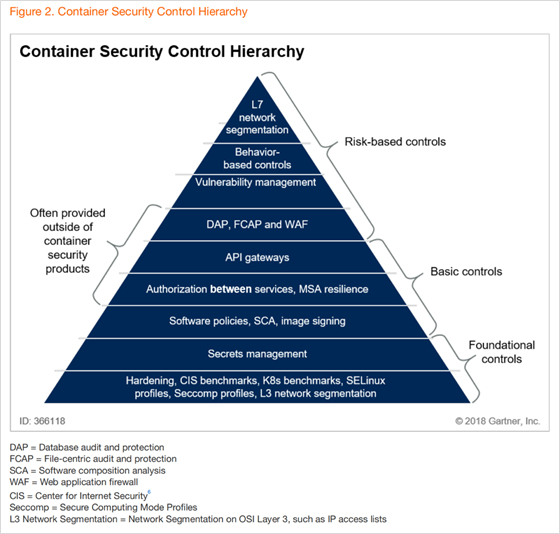

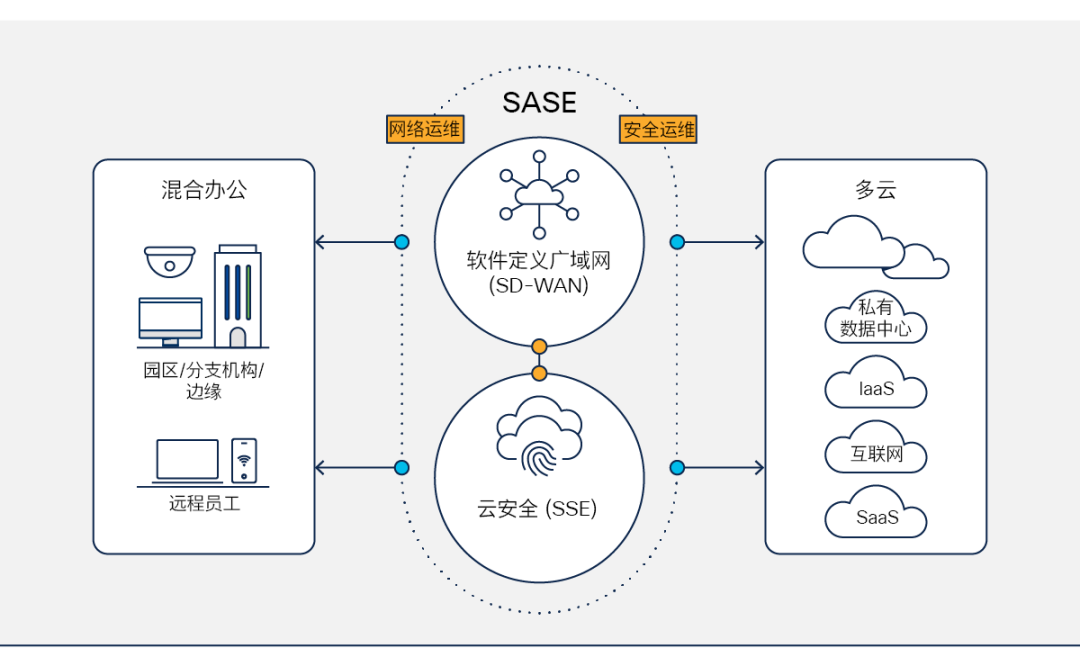

SASE 提供了組織急需的框架,讓使用者能夠在複雜的高度分散式環境中安全且順暢地存取應用程式。 SASE 由Gartner 在2019 年首次提出,其後迅速從一系列分散化的單點解決方案(市場上有許多供應商解決方案)迅速發展為更全面的解決方案,由一個或多個供應商以模組 化組件的形式提供(圖2)。

在單一供應商解決方案中,統一的 SASE 方法逐漸成形。 這種方法將所有組件作為一個可針對 SASE 進行最佳化的單一平台進行全面設計、整合和支持,將網路和安全結構融入雲端交付模式中。 在思科,我們的 SASE 座右銘是端到端 「實現萬物互聯,提供無所不在的安全」。

圖 2. SASE 架構的各種技術和供應商方法(點擊放大)

統一 SASE 讓 IT 人員的工作變得輕鬆簡單。 這種平台方法注重的是成果而非架構,可能對 IT 人員較少的小型組織吸引力特別大。

上述每種 SASE 方法所吸引的組織不盡相同,而思科支援所有模式,無論我們的客戶處於技術發展之旅的哪個階段,都能滿足他們的獨特需求。

SASE 的實際應用案例

George Sink, P.A. Injury Lawyers 擁有38 名律師,為數以千計的南卡羅來納州和喬治亞州客戶提供人身傷害案件的服務,他們希望利用雲端的效率優勢,更輕鬆、更安全地為員工和支援人員提供 無所不在的連接。 於是,他們將本地 VPN 遷移到雲端中的虛擬終端和統一 SASE。 這樣,無論員工位於何處,無需任何本地實體設備也能安全順暢地存取所需應用程式。 由於他們使用統一的一站式解決方案遷移到雲端,部署時間只需數小時而不是數天,因此降低了 IT 複雜性。 最終,他們為使用者和 IT 團隊提供了卓越的體驗。

Milwaukee Electronics 是一家電子製造服務 (EMS) 供應商,總部位於美國並在墨西哥、印度和新加坡設有工廠。 他們遇到供應鏈問題,使其難以獲得新的技術基礎設施為遍布全球的員工提供支援。 該公司提供一站式客製化電子設計、印刷電路板 (PCB) 原型製作、組裝和專案管理。 他們的客戶有著嚴格的網路安全監管要求,而統一 SASE 能夠改善公司的安全狀況,提供每個網路連線的可視性。 作為一項服務,單一供應商統一 SASE 為該公司提供了極其全面和高度自動化的網路和安全解決方案,讓他們有限的 IT 資源得到最大利用。

SASE 能夠簡化和改善使用者和 IT 團隊的體驗,是應當今需求而生的架構。 當所有功能都由來自單一供應商的統一 SASE 提供時,輕鬆的部署和簡單的使用能夠加快受益速度並縮短實現投資回報的時間。